Virtual xavfsizlik tugmasi - Virtual security switch

Ushbu maqolada bir nechta muammolar mavjud. Iltimos yordam bering uni yaxshilang yoki ushbu masalalarni muhokama qiling munozara sahifasi. (Ushbu shablon xabarlarini qanday va qachon olib tashlashni bilib oling) (Ushbu shablon xabarini qanday va qachon olib tashlashni bilib oling)

|

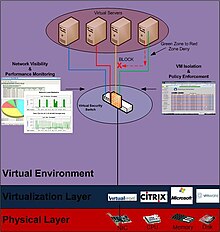

A virtual xavfsizlik tugmasi bu dasturiy ta'minot Ethernet almashtirish ichida o'rnatilgan xavfsizlik nazorati bilan virtual muhit kabi VMware vSphere, Citrix XenDesktop, Microsoft Hyper-V va Virtual temir. Virtual xavfsizlik kalitining asosiy maqsadi xavfsizlikni ta'minlash, masalan, izolyatsiya, boshqarish va tarkibni tekshirish kabi xavfsizlik choralarini ta'minlashdir virtual mashinalar.

Ichidagi virtual mashinalar korxona server muhit 2005 yilda mashhurlikka erisha boshladi va tezda kompaniyalarning serverlarini joylashtirish uslubida standart bo'lib qoldi ilovalar. Ushbu serverlarni virtual muhitda joylashtirish uchun, a virtual tarmoq shakllanishi kerak edi. Natijada, kabi kompaniyalar VMware deb nomlangan resurs yaratdi virtual kalit. Virtual kommutatorning maqsadi virtual mashinalar va ilovalar virtual tarmoq ichida hamda jismoniy tarmoq bilan aloqa qilishlari uchun virtual muhitda tarmoq ulanishini ta'minlash edi.

Virtual tarmoqning ushbu kontseptsiyasi bir qator muammolarni keltirib chiqardi, chunki u virtual muhitda xavfsizlik bilan bog'liq edi, chunki faqat xavfsizlik texnologiyalari emas, balki virtual kommutatsiya texnologiyalari mavjud edi. Bilan almashinadigan jismoniy tarmoqlardan farqli o'laroq kirishni boshqarish ro'yxatlari (ACL), xavfsizlik devorlari, antivirus shlyuzlar yoki kirishni oldini olish qurilmalar, virtual tarmoq keng ochiq edi. Virtual xavfsizlik tugmachasi kontseptsiyasi - bu kommutatsiya va xavfsizlik kuchlarini birlashtirgan joy, shuning uchun xavfsizlik boshqaruvlari virtual kalit ichiga joylashtirilishi va port uchun tekshiruv va virtual muhitda izolyatsiyani ta'minlashi mumkin. Ushbu kontseptsiya, xavfsizlik nuqtai nazaridan himoya qilishni istagan so'nggi nuqtalarga iloji boricha yaqinlashishga imkon berdi.

Xostga asoslangan xavfsizlik echimlarini virtual mashinalarda joylashtirish zaruratini bartaraf etish orqali, virtual muhitda xavfsizlikni o'rnatishda ishlashning sezilarli yaxshilanishiga erishish mumkin. Buning sababi shundaki, virtual mashinalar hisoblash resurslarini birgalikda ishlatishadi (masalan. Markaziy protsessor vaqt, xotira yoki disk maydoni ) maxsus resurslarga ega bo'lgan jismoniy serverlar. Buni tushunishning usullaridan biri - ikkita protsessorli serverda ishlaydigan 20 ta virtual mashinani va har bir virtual serverni o'z xostiga asoslangan xavfsizlik devoriga ega bo'lgan holda tasvirlash. Bu 20 ta virtual mashinadan foydalanadigan manbalardan foydalangan holda 20 ta xavfsizlik devorlarini tashkil qiladi. Bu virtualizatsiya maqsadini buzadi, ya'ni ushbu resurslarni xavfsizlik dasturlari emas, balki virtual serverlarga qo'llash. Xavfsizlikni virtual muhitda markaziy ravishda joylashtirish, ma'lum ma'noda bitta xavfsizlik devori bilan 20 ta xavfsizlik devoriga to'g'ri keladi.

Cheklovlar

Kalitlar bo'lgani uchun qatlam 2 bitta eshittirish domenini yaratadigan qurilmalar, faqat virtual xavfsizlik kalitlari, odatda ko'p bosqichli jismoniy tarmoqda ishlaydigan tarmoq segmentatsiyasi va izolyatsiyasini to'liq takrorlay olmaydi. Ushbu cheklovni hal qilish uchun bir qator tarmoq, xavfsizlik va virtualizatsiya sotuvchilari taklif qila boshladilar virtual xavfsizlik devorlari, virtual routerlar va boshqa tarmoq qurilmalari virtual tarmoqlarga yanada ishonchli xavfsizlik va tarmoqni tashkil etish echimlarini taklif qilishga imkon beradi.

Muammo namunasi

Chunki virtual mashinalar mohiyatan operatsion tizimlar va bitta faylga paketlangan dasturlar (deyiladi diskdagi rasmlar ), ular endi mobilroq bo'lishdi. Tarixda birinchi marta serverlar xuddi shunday ko'chib o'tishi, almashishi va almashinilishi mumkin MP3 fayllari peer-to-peer tarmoqlari. Ma'murlar endi yangi serverlarni joylashtirish vaqtini tezlashtirish uchun Internet orqali oldindan o'rnatilgan virtual serverlarni yuklab olishi mumkin. Endi administrator uchun dasturiy ta'minotni uzoq vaqt davomida o'rnatish jarayonini o'tkazish talab qilinmaydi, chunki bu virtual disk tasvirlarida oldindan o'rnatilgan operatsion tizimlar va dasturlar mavjud. Ular virtual jihozlar.

Server tasvirlarining ushbu harakatchanligi endi butun serverlar yuqishi va yovvoyi tabiatda o'tishi mumkin bo'lgan muammolarni keltirib chiqardi. Eng so'nggi narsalarni yuklab olishni tasavvur qiling Fedora Linux ThoughtPolice.co.uk kabi veb-saytidan server, uni o'rnatib, keyinroq mavjudligini bilib Troyan oti keyinchalik sizning virtual tarmog'ingizni o'chirib tashlagan serverda. Bu halokatli bo'lishi mumkin.

Virtual server rasmlarini yuklab olishda hozirda hisobga olinishi kerak bo'lgan ishonch omili mavjud bo'lsa-da,

"Virtual Security Switch" kontseptsiyasi - bu sizning virtual qarorlaringizni virtual mashinalar o'rtasida izolyatsiya va xavfsizlik monitoringi bilan ta'minlash orqali nazorat qiladi. Virtual Security Switch VM-larni bir-biridan ajratib qo'yishi, bir-birlari bilan qanday aloqa turlariga yo'l qo'yilishini cheklashi, shuningdek zararli tarkib tarqalishi yoki xizmat xurujlarini rad etishini kuzatishi mumkin.

Tarix

Reflex Security sanoatning birinchi 10 gigabitli tarmoq xavfsizligi kalitini taqdim etdi, unga ulangan 80 ta jismoniy serverni qo'llab-quvvatlash uchun port zichligi bo'lgan.[1] 2008 yilda, Vyatta yuborishni boshladi ochiq manba tarmoq operatsion tizimi taklif qilish uchun mo'ljallangan 3-qavat marshrutlash, xavfsizlik devori, tarmoq manzili tarjimasi (NAT), dinamik xost konfiguratsiyasi va virtual xususiy tarmoq Ichida va o'rtasida (VPN) gipervizatorlar. O'shandan beri, VMware, Cisco, Juniper va boshqalar virtual tarmoq xavfsizligi mahsulotlarini jo'natishdi[qaysi? ] 2 va 3-qatlamlarni almashtirish va marshrutlashni o'z ichiga olgan.

Adabiyotlar

- ^ "Reflex MG10 tarmoq xavfsizligi tizimi" (PDF). Refleks xavfsizligi. 2007 yil iyul.

Qo'shimcha o'qish

- Handy, Aleks (2012 yil 21-may). "Virtualizatsiya: endi nafaqat mashinalar uchun". SD Times. BZ Media.

- "Mahsulotlarimizni yanada xavfsizroq qilish". vmware.com. VMWare. Olingan 6 iyul 2016.

- Greene, Tim (2008 yil 8-yanvar). "Xavfsizlik devori virtual serverini himoya qilishda kamchiliklar mavjud". Tarmoq dunyosi. IDG.